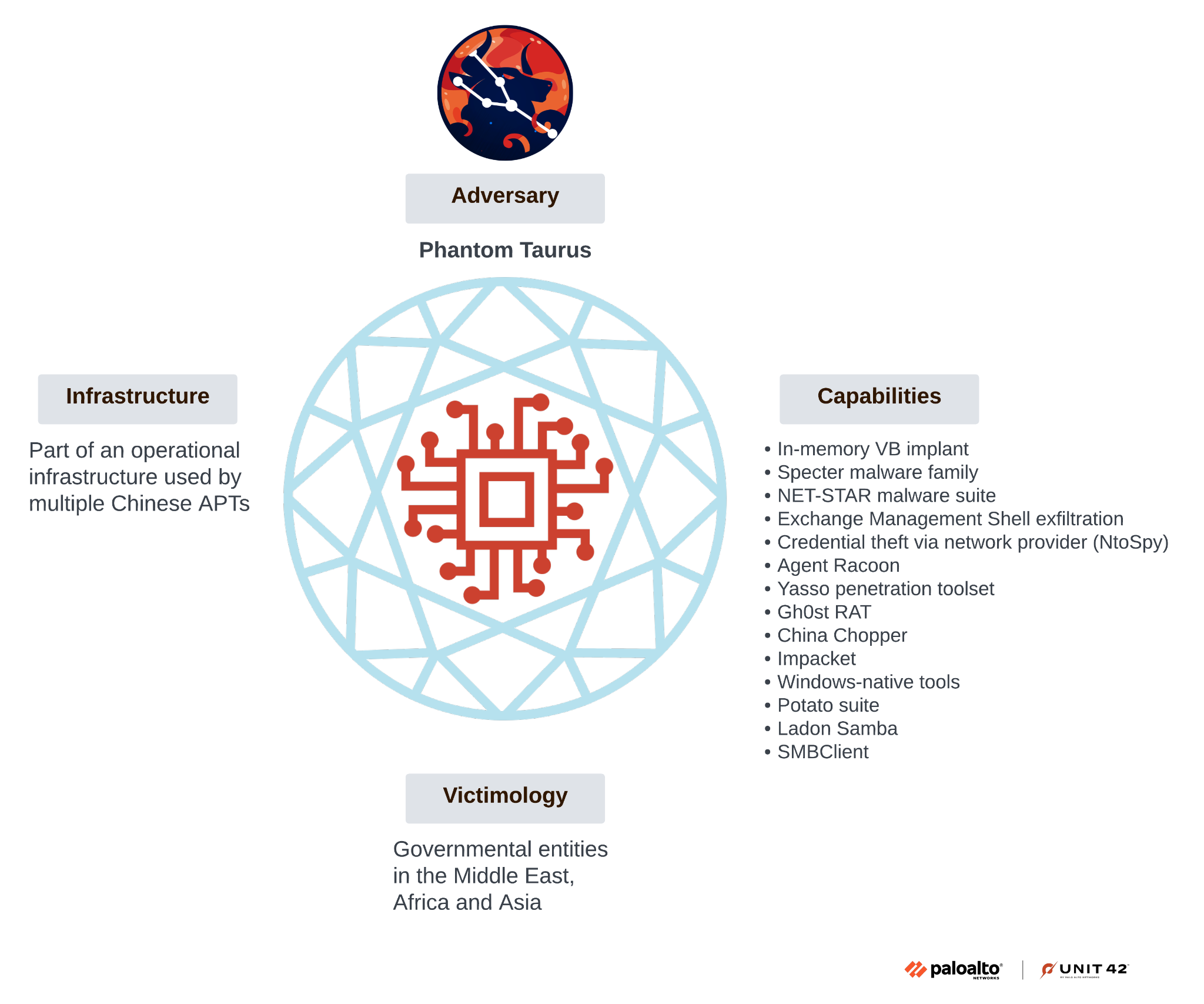

O centro de pesquisa Unit 42, da Palo Alto Networks, identificou operações de um grupo de espionagem que atua em alinhamento com interesses do governo chinês. Batizado de Phantom Taurus, o coletivo tem como alvo organizações governamentais, ministérios de relações exteriores, embaixadas, eventos geopolíticos, operações militares e provedores de telecomunicações na África, Oriente Médio e Ásia.

O objetivo declarado das investidas é espionar atividades diplomáticas e operacionais desses alvos, coletando informações sensíveis que incluam e-mails e comunicações internas de servidores oficiais. Para isso, o grupo emprega um arsenal de ferramentas e técnicas destinadas a contornar defesas e manter acesso prolongado aos sistemas comprometidos.

Segundo a Unit 42, o que diferencia o Phantom Taurus é o conjunto de TTPs — táticas, técnicas e procedimentos — que permitem operações altamente furtivas e persistentes. Esses métodos incluem intrusões direcionadas, movimento lateral dentro das redes e exfiltração de dados em etapas que dificultam a detecção por soluções convencionais.

NET-STAR: suíte de malwares para servidores IIS

Uma descoberta relevante do relatório é a ferramenta personalizada chamada NET-STAR. Trata-se de uma suíte de malwares projetada para comprometer servidores Microsoft IIS (Internet Information Services). O conjunto inclui backdoors fileless— que não deixam arquivos triviais no disco — como o IIServerCore, além de payloaders que operam inteiramente na memória RAM.

O uso de componentes em memória complica a detecção tradicional e facilita a permanência do ator malicioso nos sistemas afetados. A Unit 42 destaca que o NET-STAR demonstra sofisticação técnica e foi observado em ataques contra alvos altamente sensíveis.

Implicações e recomendações

As ações atribuídas ao Phantom Taurus reforçam a necessidade de endurecer defesas em infraestruturas críticas — especialmente em servidores web que rodam IIS — e de implementar monitoramento focado em atividade em memória, anomalias de rede e comportamento lateral.

Além das medidas técnicas, compartilhar indicadores de comprometimento com parceiros e adotar respostas coordenadas a incidentes são passos fundamentais para reduzir a janela de exposição e mitigar danos.

Acompanhe o TecMundo para análises e alertas sobre ameaças cibernéticas globais, práticas de defesa recomendadas e as investigações mais recentes da Unit 42 e outros centros de pesquisa em segurança digital.

FonteTECMUNDO